Apple firma el compromiso de la Casa Blanca sobre la seguridad de la inteligencia artificial

Apple ha anunciado su compromiso voluntario con la Casa Blanca para desarrollar inteligencia artificial segura y confiable. La empresa lanzará pronto Apple Intelligence, su oferta de inteligencia AI generativa, con el objetivo de acercar esta tecnología a los 2 mil millones de usuarios de Apple. Apple se une a otras 15 empresas, incluidas Amazon, Anthropic,…

Servicio de ciberdelincuencia impulsado por IA combina kits de phishing con aplicaciones maliciosas para Android

La empresa Group-IB de Singapur ha estado monitoreando al grupo de ciberdelincuentes GXC Team desde enero de 2023. Este grupo ha sido observado ofreciendo kits de phishing con aplicaciones maliciosas para Android, llevando sus ofertas de malware como servicio (MaaS) a un nivel superior. Según Group-IB, el software malicioso se describe como una «plataforma sofisticada…

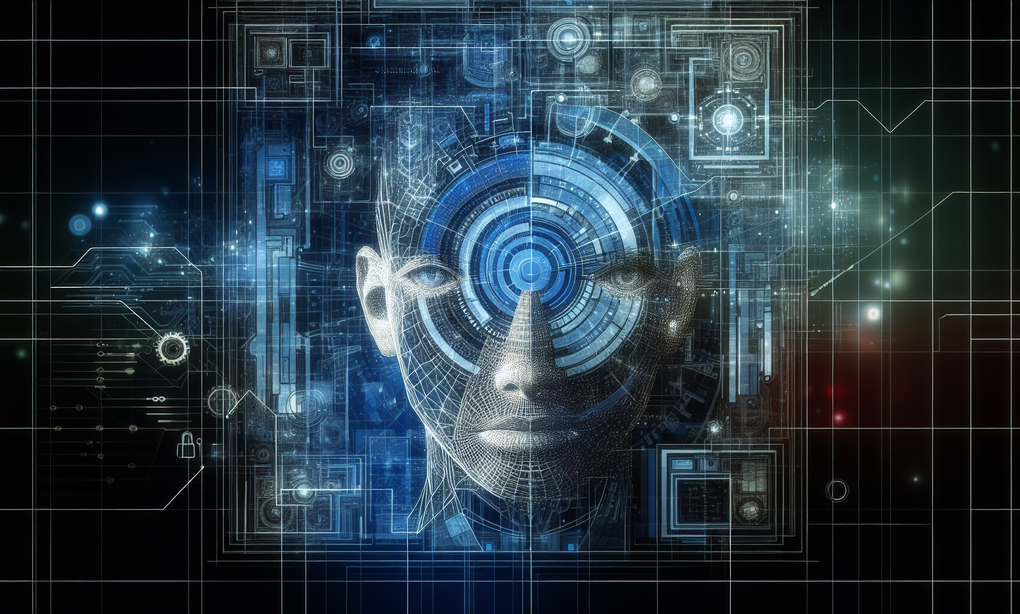

La Piedra Angular de la Seguridad Cibernética: El AI Ofensivo

En 1971, un programa llamado Creeper, desarrollado por el famoso programador Bob Thomas, comenzó a aparecer en varias computadoras de ARPANET, precursor de Internet, mostrando el mensaje «Soy Creeper: atrápame si puedes». Aunque las intenciones de Thomas no eran maliciosas, el programa Creeper representa el surgimiento del primer virus informático. Esta aparición sentó las bases…

Vulnerabilidad crítica en Telerik Report Server plantea riesgo de ejecución remota de código

Progress Software ha instado a los usuarios a actualizar sus instancias de Telerik Report Server después de descubrir una grave vulnerabilidad de seguridad. La vulnerabilidad, identificada como CVE-2024-6327 con una puntuación CVSS de 9.9, afecta a la versión del Report Server 2024 Q2 (10.1.24.514) y versiones anteriores. La compañía alertó que las versiones anteriores a…

Ataque cibernético en curso apunta a los servicios expuestos de Selenium Grid para la minería de criptomonedas

Los expertos en seguridad en la nube de Wiz están advirtiendo sobre una campaña actual que está explotando los servicios de Selenium Grid expuestos en Internet para la minería no autorizada de criptomonedas. La firma de seguridad Wiz ha identificado esta actividad como SeleniumGreed y ha rastreado su existencia desde al menos abril de 2023….

Fiscalía de EE. UU. acusa a hacker norcoreano por ataques de ransomware a hospitales

El Departamento de Justicia de los Estados Unidos (DoJ) reveló una acusación contra un operativo de inteligencia militar norcoreano por presuntamente realizar ataques de ransomware contra instalaciones sanitarias en el país. Asimismo, desviaron los pagos para orquestar intrusiones adicionales en entidades de defensa, tecnología y gobierno en todo el mundo. Paul Abbate, subdirector del Buró…

CrowdStrike advierte sobre nueva estafa de phishing dirigida a clientes alemanes

CrowdStrike, una empresa líder en ciberseguridad, ha reportado la presencia de un actor de amenazas desconocido que está intentando aprovechar la confusión generada por la actualización del Falcon Sensor. Esta campaña altamente dirigida tiene como objetivo distribuir instaladores dudosos a clientes alemanes. Según CrowdStrike, se detectó un intento de spear-phishing no atribuido el 24 de…

Applied Intuition cierra una operación secundaria de $300 millones, cuatro meses después de recaudar $250 millones

Applied Intuition, una startup de vehículos autónomos, ha completado una venta secundaria de $300 millones, poco después de recaudar $250 millones en su ronda de la Serie E. La ronda secundaria incluyó a Fidelity Management & Research Company, uniéndose a inversores como Bilal Zuberi de Lux Capital, Elad Gil, Andreessen Horowitz y Bond, el fondo…

Meta Elimina 63,000 Cuentas de Instagram Vinculadas a Estafas de Sextorsión Nigerianas

Meta Platforms anunció que ha eliminado alrededor de 63,000 cuentas de Instagram en Nigeria relacionadas con estafas de chantaje financiero. La compañía identificó una red coordinada de aproximadamente 2,500 cuentas vinculadas a un grupo de unas 20 personas que se dirigían principalmente a hombres adultos en los EE. UU. utilizando identidades falsas. Además, informaron que…

Hackers norcoreanos cambian de espionaje cibernético a ataques de ransomware

Un grupo vinculado a Corea del Norte, ha expandido sus operaciones de espionaje cibernético para incluir ataques con ransomware con motivación financiera. Este grupo, conocido como APT45, ha estado activo desde 2009 y es denominado también Andariel, Nickel Hyatt, Onyx Sleet, Stonefly y Silent Chollima. El APT45 es uno de varios grupos dentro de la…