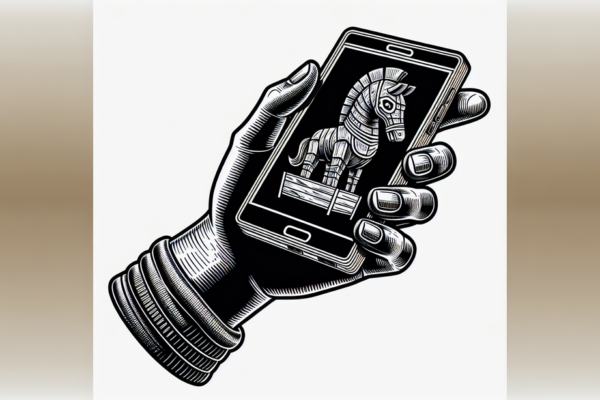

Hackers explotan tableros de empleo, robando millones de currículums y datos personales

Un actor de amenazas desconocido llamado ResumeLooters ha estado robando datos confidenciales de agencias de empleo y minoristas en la región de Asia-Pacífico desde principios de 2023. Según Group-IB, hasta 65 sitios web han sido comprometidos desde noviembre de 2023 hasta diciembre de 2023. Se estima que los archivos robados incluyen 2,188,444 registros de datos…