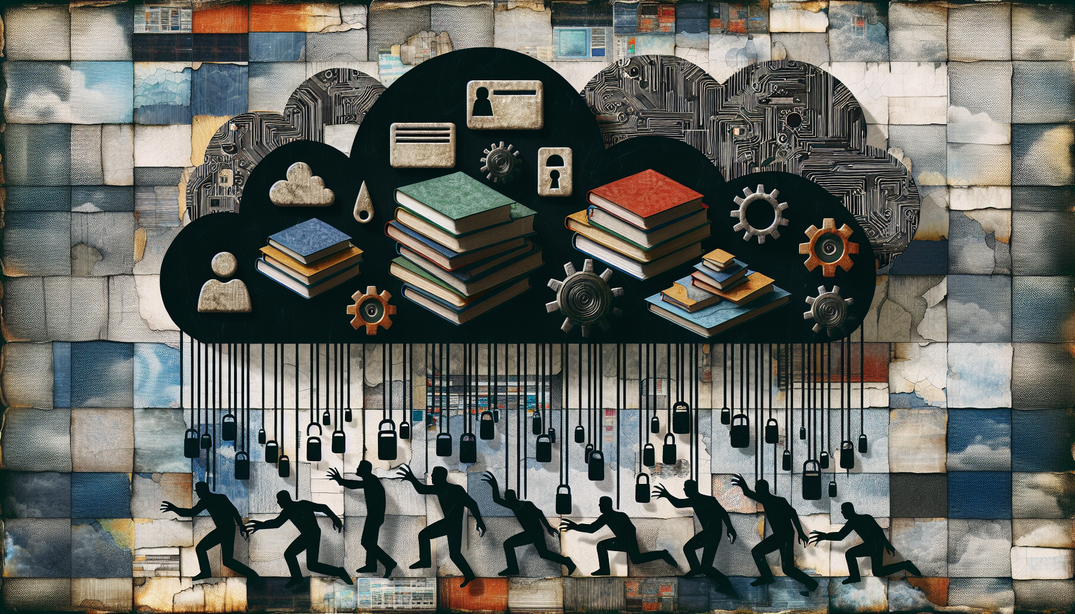

Investigadores de ciberseguridad han descubierto una nueva táctica de ataque que emplea credenciales de nube robadas para dirigirse a servicios de grandes modelos de lenguaje (LLM) alojados en la nube con el propósito de ofrecer acceso a otros actores amenazantes. Este nuevo enfoque ha sido denominado «LLMjacking» por el equipo de investigación de amenazas de Sysdig.

Según el investigador de seguridad Alessandro Brucato, una vez que obtuvieron el acceso inicial, los atacantes exfiltraron las credenciales de la nube y lograron ingresar al entorno de la nube, donde intentaron acceder a modelos LLM locales alojados por proveedores de la nube. En este caso específico, el ataque se centró en el modelo LLM local Claude (v2/v3) de Anthropic.

El camino de intrusión utilizado para llevar a cabo este esquema implica explotar un sistema que ejecute una versión vulnerable del Framework Laravel (como por ejemplo CVE-2021-3129), seguido de la obtención de credenciales de Amazon Web Services (AWS) para acceder a los servicios LLM.

Las herramientas empleadas incluyen un script de Python de código abierto que verifica y valida claves para varias ofertas de Anthropic, AWS Bedrock, Google Cloud Vertex AI, Mistral y OpenAI, entre otros.

Según Brucato, durante la fase de verificación, no se llevó a cabo ninguna consulta legítima de LLM, sino que se realizó lo suficiente para determinar las capacidades de las credenciales y cualquier cuota asociada.

Además, se ha observado que los atacantes consultan la configuración de registro en un intento probable de eludir la detección al usar las credenciales comprometidas para ejecutar sus comandos.

Este desarrollo representa un desvío de los ataques centrados en inyecciones de comandos y envenenamiento de modelos y permite a los atacantes rentabilizar su acceso a los LLM mientras el propietario de la cuenta en la nube paga la factura sin su conocimiento o consentimiento.

Se ha calculado que un ataque de este tipo podría acumular más de $46,000 en costos de consumo de LLM por día para la víctima. Según Brucato, el uso de servicios LLM puede resultar costoso, dependiendo del modelo y la cantidad de tokens suministrados. Al maximizar los límites de cuota, los atacantes también pueden bloquear a la organización comprometida para utilizar los modelos legítimamente, lo que afecta sus operaciones comerciales.

En respuesta a este tipo de amenazas, se recomienda a las organizaciones activar el registro detallado y monitorear los registros de la nube en busca de actividad sospechosa o no autorizada, además de garantizar la existencia de procesos efectivos de gestión de vulnerabilidades para prevenir el acceso inicial.

Vía The Hacker News