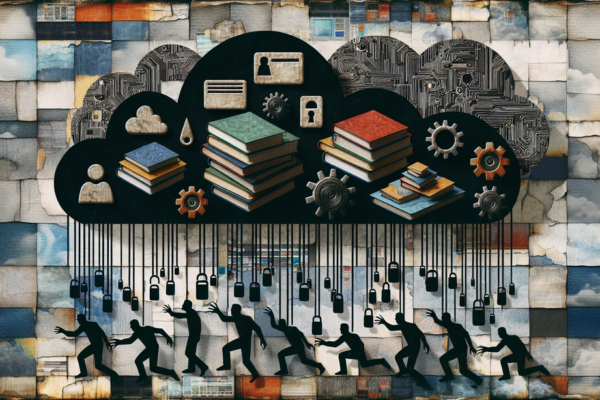

6 Errores que las Organizaciones Cometen al Implementar Autenticación Avanzada

Al implementar medidas avanzadas de autenticación, es crucial evitar ciertos errores comunes que pueden comprometer la seguridad de una organización. A continuación se presentan los errores a evitar al implementar medidas avanzadas de autenticación y cómo abordarlos: No realizar una evaluación de riesgos Es vital realizar una evaluación exhaustiva de los riesgos al implementar la…